3. Konfiguracja reguły zabezpieczeń połączeń w eksperymentalnym modelu sieci

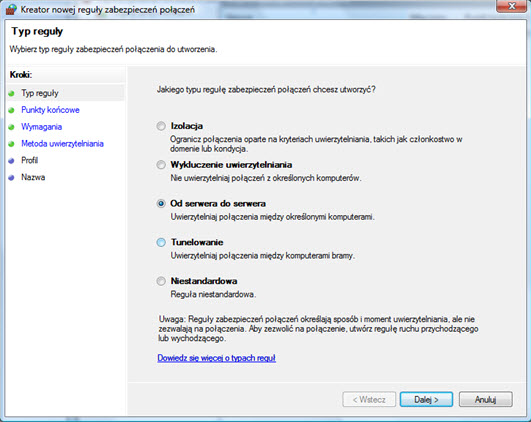

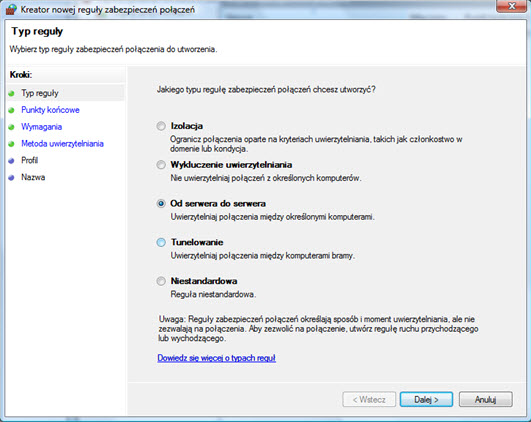

W celu skonfigurowania usługi IPSec należy stworzyć regułę, w której IPSec zostanie włączony. W kategorii reguł „Reguły zabezpieczeń połączeń” tworzymy nową regułę typu „Od serwera do serwera”, która umozliwia uwierzytelnianie połączenia pomiędzy dwoma komputerami niebędącymi w jednej domenie.

|

| Rys. 19. Okno kreatora nowej reguły, wybór typu reguły. |

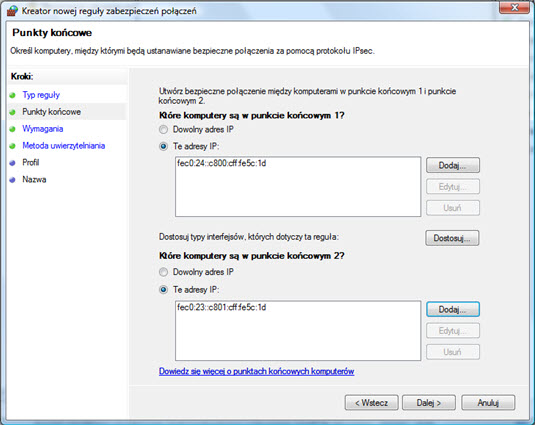

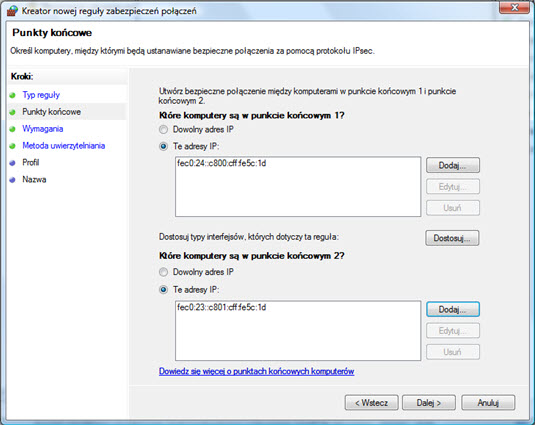

Następnie podajemy punkty końcowe tzn. adres Ipv6 identyfikujące komputery, między którymi zestawiano połączenie.

|  |

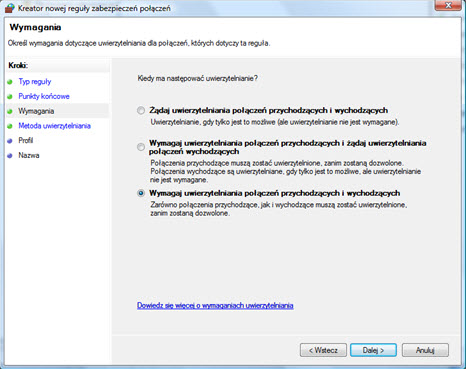

| Rys. 20. Okno kreatora nowej reguły, definicja adresów IPV6 komputerów. | Rys. 21. Okno kreatora nowej reguły, wybór opcji związanych z uwierzytelnianiem. |

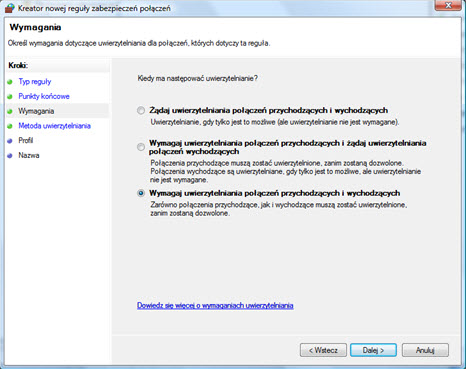

W regule wybieramy wymaganie uwierzytelniania połączeń przychodzących i wychodzących tzn., że komunikacja będzie możliwa tylko w chwili gdy połączenie zostanie uwierzytelnione. Opcja „żądaj” zezwala na połączenie nawet w sytuacjach gdy połączenie nie zostanie uwierzytelnione.

|

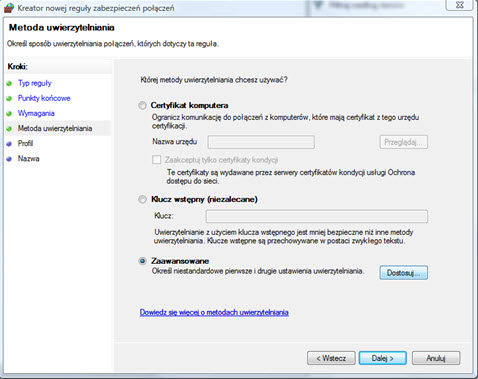

| Rys. 22. Okno kreatora nowej reguły, wybór metody uwierzytelniania. |

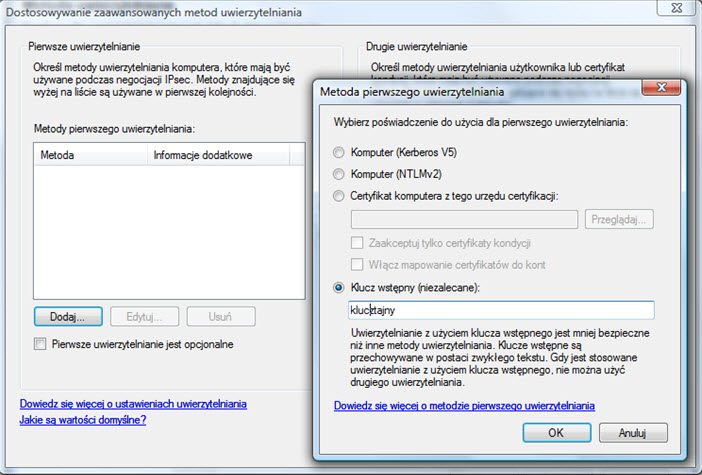

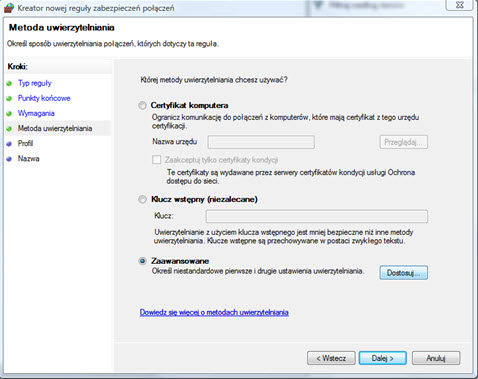

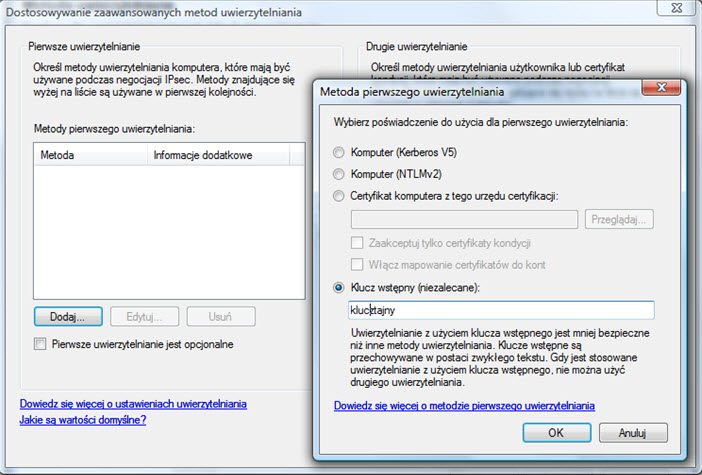

Ze względu na charakter modelu oraz na fakt, że komputery nie należały do jednej domeny wybieramy opcję „Dostosuj” w pozycji „zaawansowana” w panelu wyboru metody uwierzytelniania, po czym otwiera się okno dostosowywania zaawansowanych metod uwierzytelniania. W celu definicji nowej metody wybieramy przycisk „Dodaj” w ramce „Pierwsze uwierzytelniane”. Następnie zaznaczamy ostatnią pozycję :Klucz wstępny”, który jest unikalnym ciągiem znaków znanym po obu stronach ustawianego połączenia i posłuży do uwierzytelnienia połączenia w chwili jego ustanawiania.

|

Rys. 23. Okno dostosowania zaawansowanych metod uwierzytelniania, nowej metody pierwszego uwierzytelniania. |

W przypadku wyboru metody uwierzytelniania z poświadczeniem w postaci klucza wstępnego w pierwszym uwierzytelnianiu, nie jest możliwe określenie drugiego uwierzytelniania.

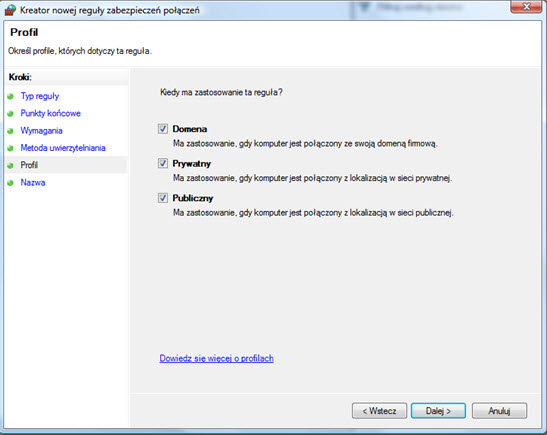

Następnym krokiem jest określenie profilu tzn. określenie sytuacji kiedy konfigurowana reguła będzie miała zastosowanie. Dostępna jest jedna z trzech opcji: domena, prywatny, publiczny.

|

| Rys. 24. Okno kreatora nowej reguły, wybór profilu reguły. |

Ostatnim krokiem konfiguracji nowej reguły jest podanie jej nazwy i zaakceptowanie wszystkich wykonanych czynności. Nowa reguła pojawia się na liście reguł i domyślnie jest aktywna.

Konfiguracja protokołu IPSec. dla reguły jest omówiona w następnym rozdziale.